详解淘宝H5 sign加密算法

- 作者: 节奏79508113

- 来源: 51数据库

- 2021-09-03

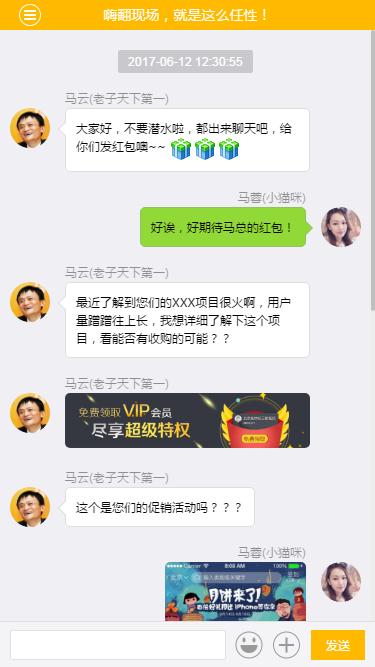

淘宝对于h5的访问采用了和客户端不同的方式,由于在h5的js代码中保存appsercret具有较高的风险,mtop采用了随机分配令牌的方式,为每个访问端分配一个token,保存在用户的cookie中,通过cookie带回服务端分配的token, 客户端利用分配的token对请求的url参数生成摘要值sign,mtop利用这个摘用值和cookie中的token来防止url篡改。

流程

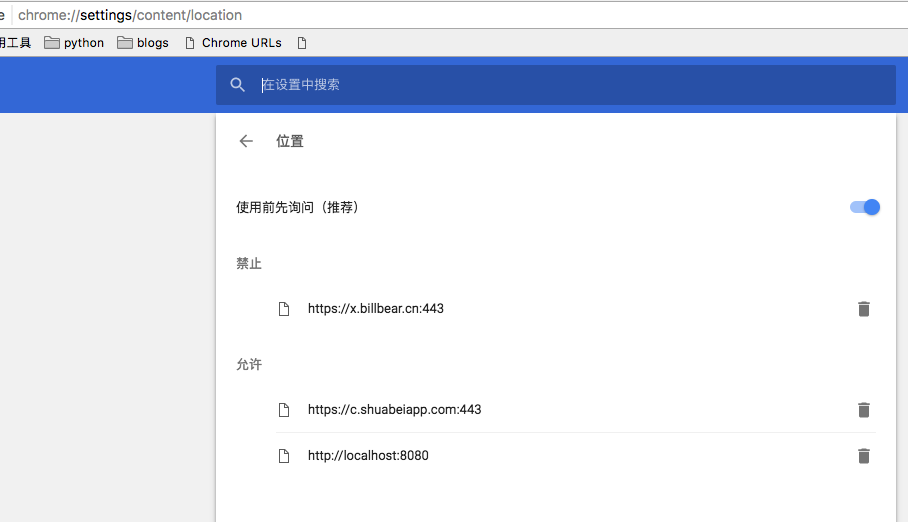

当本地cookie中的token为空时(通常是第一次访问),mtop会收到”fail_sys_token_exoired:: 令牌过期“这个错误应答,同时mtop会生成token写入cookie中(response.cookies);

第二次请求时,js通过读取cookie中的token值,按照约定的算法生成sign, sign在mtop的请求中带上,mtop通过cookie中和token用同样的方式计算出sign,与请求的sign进行比较,检查通过将返回api的应答,失败提示“fail_sys_illegal_access:: 非法请求”;

cookie中的token是有时效性的,遇到token失效时,将收到应答"fail_sys_token_exoired:: 令牌过期", 同时会写入新的token,js利用新的token重新计算sign并重发请求;

关于cookie中的token的自我检查,由于token在cookie中是明文的,可能会被仿冒,在输出的cookie中包含一个用非对称密钥的公钥加密后的token, mtop在每次请求时会先检查cookie中的token是否是由服务端分配出去的(利用加密后的token和私钥还原token,与回传的明文token比较)

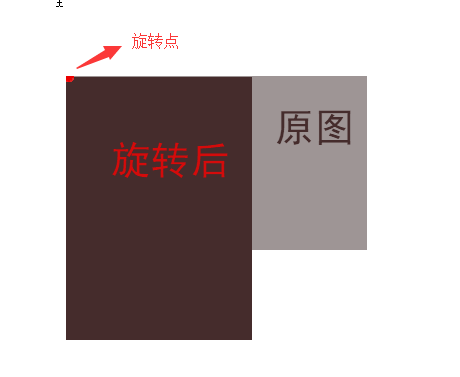

sign 生成

关于sign的生成公式:

md5hex(token&t&appkey&data)

如:md5hex("30dc68e5b4cf40ebd02fb05673c7e3b7&1572522062317&12345678&{"itemnumid":"1502111132496"}")

sign=4c1e7b6853fa7a5e1b8f7066ee22932f

实现代码:

public static string calcsignature(string token, string timestamp, string appkey, string data) {

return digestutils.md5hex(stringutils.trimtoempty(token) + "&"

+ timestamp + "&" + appkey + "&" + data);

}

public static void main(string[] args) {

string token="30dc68e5b4cf40ebd02fb05673c7e3b7";

string timestamp="1572522062317";

string sign = calcsignature(token, timestamp, "12345678", "{\"itemnumid\":\"1502111132496\"}");

system.out.println(sign);

}

token

m_h5tk: 格式为 明文token_expiretime, 从response.cookies处获取,如: 30dc68e5b4cf40ebd02fb05673c7e3b7_1572522062317

token就是 30dc68e5b4cf40ebd02fb05673c7e3b7

失效时间是 1572522062317

可封装在一个类中负责存储token

@data

@noargsconstructor

@allargsconstructor

@builder

public class credentials implements comparable<credentials> {

private string _m_h5_tk;

private string _m_h5_tk_enc;

private static final int offset = 60000;

public string gettoken() {

return stringutils.isempty(_m_h5_tk) ? null : _m_h5_tk.substring(0, _m_h5_tk.indexof("_"));

}

public long getexpiretimestamp() {

long t = new date().gettime() - offset;

if (stringutils.isempty(_m_h5_tk) || stringutils.isempty(_m_h5_tk_enc)) {

return t;

}

try {

return long.parselong(_m_h5_tk.substring(_m_h5_tk.indexof("_") + 1));

} catch (numberformatexception e) {

return t;

}

}

public boolean isexpired() {

if (stringutils.isempty(_m_h5_tk) || stringutils.isempty(_m_h5_tk_enc)) {

return true;

}

return new date().gettime() > getexpiretimestamp();

}

@override

public int compareto(credentials o) {

return long.compare(o.getexpiretimestamp(), this.getexpiretimestamp());

}

}

t

很简单,即时间戳 通过 new date().gettime() 获得

appkey

固定数值 通过抓包工具在请求参数中可获得,参数名 appkey

data

提交的参数 通过抓包工具在请求参数中可获得 通常是一个json字符串

到此这篇关于详解淘宝h5 sign加密算法的文章就介绍到这了,更多相关淘宝h5 sign加密内容请搜索以前的文章或继续浏览下面的相关文章,希望大家以后多多支持!